如何找出造成应用层拒绝服务的攻击行为

16.1 问题描述

匿名黑客组织通过网络声称,将于某日要攻击若干国内政府网络。某政府用户通过监控各安全设备上的数据,并未发现网络受到明显的攻击迹象。会话数量和网站流量曲线,基本正常。

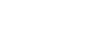

但匿名黑客组织却发布消息说,成功攻击了若干国内政府网站,其中包括该用户的官方网站。从黑客提供的www.check-host.net网站连通性测试报告(www.check-host.net/check-report/4baafd)来看,在UTC20点50分(北京时间凌晨4点50分)左右,用户官方网站确实无法访问,如下图所示。

图 16-1

在科来网络回溯分析系统上,追踪官网IP的流量曲线,发现在凌晨4点50分左右的确出现了持续约5分钟的流量低谷,如下图所示。怀疑这段时间网站的确受到DoS攻击,并造成短时间服务失效。

图 16-2

16.2 分析过程

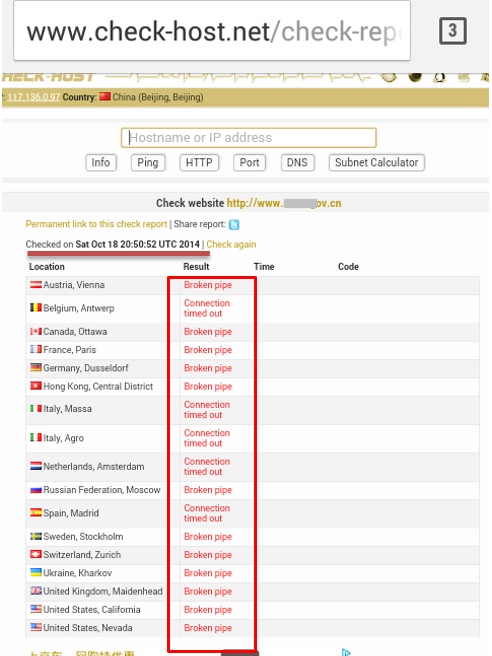

从提取的网站HTTP访问日志来看,在4点48分至4点53分这段时间内,所有访问官方网站的请求均为捕获服务器的回应,如下图所示。

图 16-3

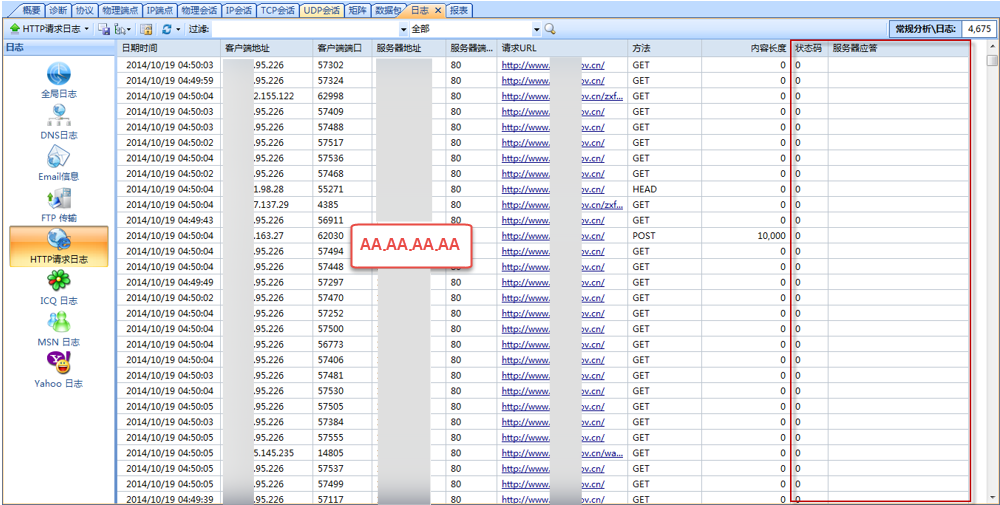

通过TCP会话的交互过程,可以看到这段时间客户机向网站IP发送应用层请求后,服务器没有回应任何数据,而是直接关闭了会话,如下图所示。

图 16-4

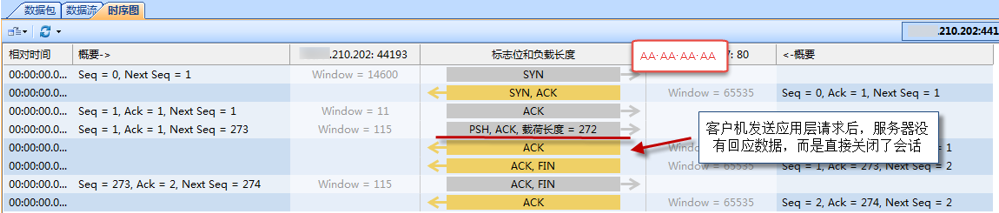

很可能是网站受到了基于HTTP协议应用层的攻击,而导致无法正常提供网页服务。从这段时间与网站IP通讯的客户端数据来看,有一个德国IP “X.X.163.27”的通讯数据非常可疑:

该IP正好只在出问题的时段与网站进行了通讯

5分钟与网站建立了约900个TCP会话

HTTP请求使用POST方法,声称要向网站的 / 目录上传数据

在请求头部Content-Length字段生成要上传10000字节数据

但后续每隔几秒才向服务器发送1个或几个字节有效数据

图 16-5

这样的行为无论网站是否支持向“ / ”目录POST数据,服务端都需要先占用10000字节资源,用于接收客户端上传过了的数据。如果类似的会话大量出现,就有可能导致服务端无法正常提供HTTP服务。

16.3 分析结论及建议

通过上述数据分析,我们初步判断:当日凌晨4点48分到4点53分,网站受到了来自德国IP X.X.163.27的DoS攻击,导致网站短时间无法提供服务。

通过分析网站负载均衡设备的日志,我们发现同一时段负载均衡设备也无法访问真实网站服务器的Web资源,出现了连接失败的错误日志。由此我们推断,这次攻击行为导致了网站服务器的Web短时间出现了资源不足的现象。

建议用户核查网站服务器凌晨的日志,看看当时是否出现资源不足的情况。同时,建议网站服务器通过WAF或其他防护设备,阻断所有“POST /”的HTTP请求,以防止再次出现类似特征的攻击行为。

16.4 价值

通过本案例,我们了解到网络分析技术,可以帮助用户快速发现新型的网络攻击。即使攻击没有产生数据突发等异常现象,网络分析技术也能通过网络细微的变化,感知到黑客的攻击。实现对数据的完整记录,还原黑客攻击手段、行为。帮助用户发现现有的安全隐患,使网络更加安全。